Docker敏感信息怎么防止泄露

这篇文章主要介绍“Docker敏感信息怎么防止泄露”,在日常操作中,相信很多人在Docker敏感信息怎么防止泄露问题上存在疑惑,小编查阅了各式资料,整理出简单好用的操作方法,希望对大家解答”Docker敏感信息怎么防止泄露”的疑惑有所帮助!接下来,请跟着小编一起来学习吧!

概述

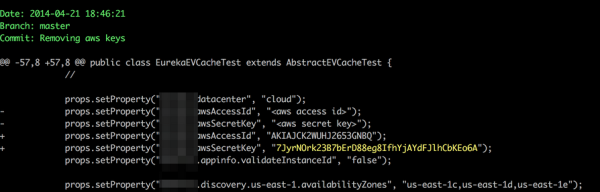

容器和Docker让我们的日常更加便捷,但是同时也会很容易将一些信息不小心泄露给公众造成安全问题。密码,云凭证和SSH私钥,如果配置不当,一不小心就会泄露。除非建立一套安全事件策略,综合防护,一些案例:

Codecov供应链攻击:

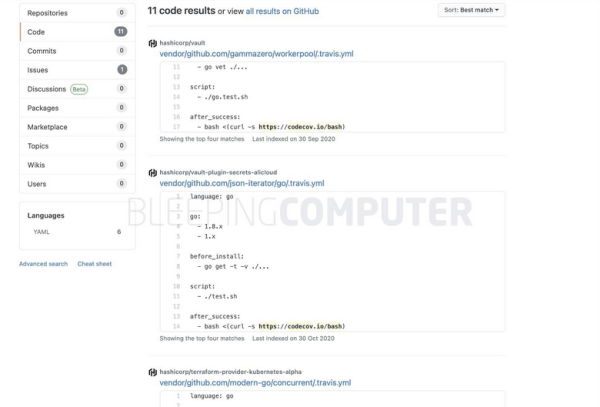

2021年4月1日,由于Codecov一个Docker文件配置失误,攻击者可以窃取凭据并修改客户使用的Bash Uploader脚本。通过恶意代码修改Bash Uploaders,并将环境变量和从一些客户的CI/CD环境中收集的密钥泄露给了一个受攻击者控制的服务器。

受到该事件影响,HashiCorp用于发布签名和验证的GPG密钥被泄露,目前已经采用轮换机制定期更换私钥。

其他由于Docker Hub公共镜像导致的泄露还包括(不限于):

AWS账户和凭据,SSH私钥,Azure密钥,.npmrc令牌,Docker Hub账户,PyPI存储库密钥,SMTP服务器认证信息,eCAPTCHA密码,Twitter API密钥,Jira密钥,Slack密钥以及其他一些密钥等。

COPY方法

DockerFile语法中常见的一个COPY方法:

FROM debian:buster COPY . /app

默认情况下,该语句会将当前目录中所有内容的复制到镜像中。这些内容中可能会包含敏感信息的文件:例如站点.env。

一旦敏感信息,被放到Docker镜像中,则任何可以访问该镜像的用户都可以看到这些信息。为了防止由于COPY导致的敏感信息泄露:

限制复制内容:只复制必须的特定文件或目录。 例如,

COPY setup.py myapp/app。

.dockerignore:使用.dockerignore确保敏感文件不被复制到镜像中去,一个典型的配置:

NOTICE README.md LICENSE AUTHORS.md CONTRIBUTING.md .vscode/ vendor/ env/ ENV/ build/ dist/ target/ downloads/ eggs/ .eggs/ lib/ lib64/ parts/ sdist/ var/ Dockerfile .git .editorconfig *.egg-info/ .installed.cfg *.egg *.manifest *.spec .gcloudignore .gitignore .tox/ .dockerignore .coverage .coverage.* .cache htmlcov/ nosetests.xml coverage.xml *,cover .hypothesis/ ssh/ id_rsa .git-credentials config.*

避免手动生成镜像:与CICD自动生成系统相比,开发环境更容易涉及敏感文件,因此在开发环境手动生成公共镜像更容易导致泄露。

使用CI环境变量:如果CI或构建环境需要使机密信息,需要将其配置在环境变量中,而不要通过文件访问。

镜像编译

有时需要在构建Docker镜像时使用机密,例如访问私有软件包存储库的密码。

FROM python:3.9 RUN pip install \ --extra-index-url User:pass@priveapk.example \ package privatepackage

直接在URL包含了用户名和密码会直接导致其泄露。可以使用环境变量形式来应用:

export MYSECRET=secretpassword export DOCKER_BUILDKIT=1 docker build --secret --secret id=mysecret,env=MYSECRET .

运行时

有些密码是需要在容器运行时候需要访问的,比如访问数据库的凭据。同样的运行时机密也不能直接存储在镜像中。

除了镜像内容导致意外泄露,这种存储在镜像中的配置也绑定了环境,不便于镜像灵活运行。在运行容器时可以通过多种方法将机密传递给容器:

使用环境变量。

与绑定机密文件的卷。

编排系统(如K8S)的密码管理机制。

在公有云环境中,可以使用云环境变量和授权。比如AWS 的IAM角色管理。

外部密钥库。

通过以上这些机制,可以避免运行时敏感信息存储在镜像本身中。

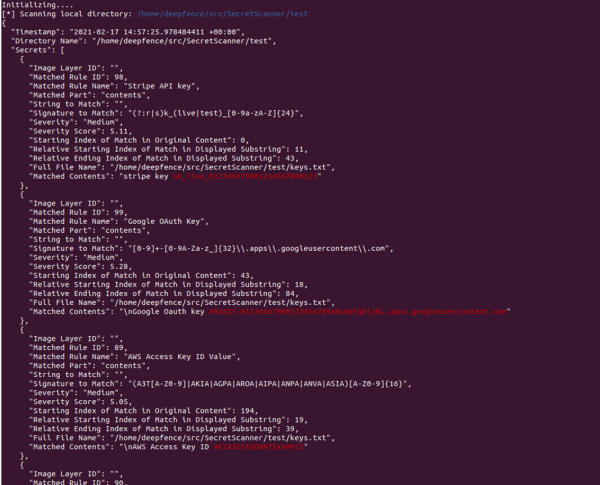

安全扫描

除了上面一些管理方面策略外,还有一个主动方法就是自动地进行安全扫描。市面上有很多密码扫描工具,可以扫描目录或者Git仓库,如果包含敏感信息则会直接告警。比如detect-secrets,trufflehog

也有对镜像扫描的工具,比如pentester可以扫描Docker Hub镜像,发现问题。

到此,关于“Docker敏感信息怎么防止泄露”的学习就结束了,希望能够解决大家的疑惑。理论与实践的搭配能更好的帮助大家学习,快去试试吧!若想继续学习更多相关知识,请继续关注蜗牛博客网站,小编会继续努力为大家带来更多实用的文章!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:niceseo99@gmail.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

评论